GDPR e criptografia

Observe que este artigo é apenas para fins informativos. Ele não se destina e não deve ser considerado ou interpretado como aconselhamento jurídico. Você não deve agir ou se abster de agir com base em qualquer conteúdo deste artigo sem buscar orientação jurídica ou de outro profissional.

Leia também:

A criptografia é uma ferramenta poderosa para proteger dados pessoais e esse é o principal motivo pelo qual o GDPR se refere explicitamente à criptografia em vários artigos.

O fato de a criptografia ser mencionada muitas vezes no novo regulamento levou muitas pessoas a pensar que ela é um requisito obrigatório para a conformidade. Mas veremos que esse não é o caso.

O GDPR protege os residentes europeus e seus dados pessoais, e essa finalidade é muito mais ampla do que a adoção de um conjunto de tecnologias de segurança. Adotar a criptografia é certamente útil para estar em conformidade com o GDPR, mas não é obrigatório nem representa uma medida suficiente para estar em conformidade.

Vamos ver dois exemplos para que você entenda melhor a questão:

- A ACME Inc. adotou a criptografia de banco de dados para o banco de dados dos clientes de seu software de contabilidade. Apesar disso, a senha de administrador da solução é compartilhada e acessível a todos os funcionários e não é alterada periodicamente.

- Em vez disso, a BIG Llc. investiu em treinamento para proteger os dados pessoais e aplicou um conjunto rigoroso de políticas para gerenciamento de senhas e acesso a máquinas físicas e pontos de contato digitais ao banco de dados dos clientes, apesar de não ter adotado nenhuma tecnologia de criptografia.

O que você acha, podemos considerar a ACME Inc. uma empresa em conformidade com o GDPR? Em qual empresa você confiaria mais? Embora seja mais seguro ter um banco de dados criptografado, preferimos o segundo.

Em última análise, o que realmente importa é a proteção dos dados pessoais dos residentes da UE, e o GDPR não especifica como garantir isso: o regulamento exige a adoção de medidas adequadas, em comparação com os riscos, e as empresas terão que demonstrar a conformidade com os princípios de proteção.

Então, a criptografia é necessária?

Não necessariamente, mas é muito provável que a criptografia seja uma medida necessária para proteger os dados pessoais gerenciados pela sua empresa contra ameaças externas.

Simplesmente, a criptografia não precisa ser adotada em todos os níveis possíveis, para todos os dados disponíveis e, com certeza, não é a única medida a ser adotada.

Em primeiro lugar, é importante introduzir processos e políticas robustos para a proteção de dados. Com relação a isso, sugerimos que você leia nosso artigo anterior sobre a conformidade com o GDPR.

Você também deve considerar que a criptografia protege os dados, mas limita sua disponibilidade, torna as operações de gravação e leitura mais lentas e pode – caso as chaves de criptografia sejam perdidas – causar perda de dados. Por esse motivo, sugerimos que você siga as práticas recomendadas para aproveitar ao máximo sua infraestrutura de armazenamento e proteger os dados.

Criptografar unidades físicas

A criptografia de unidades físicas permite que você proteja os dados pessoais contra roubos, perdas ou desmontagens não-procedimentais de máquinas físicas.

Todas as principais plataformas, inclusive as móveis, e a maioria dos dispositivos NAS, SAN e outros dispositivos de armazenamento suportam criptografia em tempo real no nível do disco.

A criptografia de unidade é uma solução poderosa e eficiente em termos de tempo. Sugerimos que você a adote em todas as máquinas com dados pessoais e/ou críticos para os negócios.

Para máquinas físicas Windows, sugerimos que você ative o BitLocker. Você pode encontrar mais informações sobre a tecnologia aqui.

Em relação ao NAS, cada fabricante tem um sistema de gerenciamento próprio, portanto, o procedimento para ativar a criptografia é muito diferente. O vídeo a seguir vem da popular empresa QNAP, que oferece uma solução fácil de usar para criptografar volumes:

Criptografar bancos de dados

Todas as principais soluções de banco de dados têm a capacidade de criptografar “dados em repouso”, que são arquivos de banco de dados armazenados em um disco físico ou virtual. Isso permite proteger seu conteúdo e, portanto, os titulares dos dados, caso os arquivos de banco de dados caiam em mãos erradas.

Você pode encontrar um guia sobre as funcionalidades de criptografia do Microsoft SQL Server aqui.

Como já explicado acima, a criptografia dos arquivos de banco de dados não é suficiente para garantir a proteção dos dados. Atualizar regularmente o mecanismo, restringir o gerenciamento do banco de dados a uma lista de IPs, adotar políticas rigorosas para o acesso do administrador, adotar senhas fortes e alterá-las com frequência são boas práticas para evitar acidentes desagradáveis e podem ser consideradas medidas para a conformidade com o GDPR.

Criptografar dados com o Uranium Backup

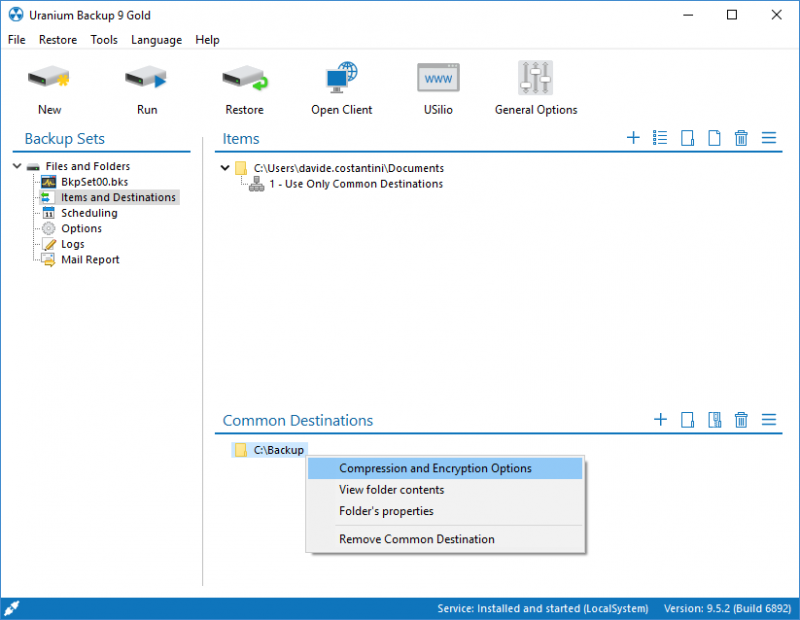

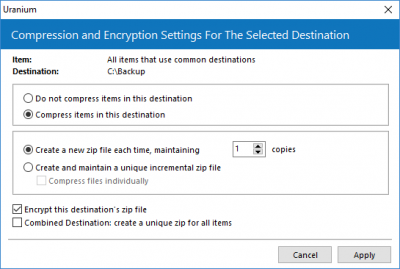

O Uranium Backup permite criptografar todos os dados salvos em um destino comum para fazer backup de dados em repositórios remotos, como um destino na nuvem, sugerimos que você faça backups em cadeia em repositórios remotos, como um destino na nuvem.

Os dados devem ser compactados em zip, seguindo o procedimento explicado nas capturas de tela abaixo:

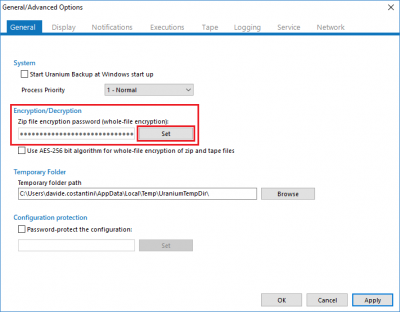

A senha de criptografia deve ser especificada antes de executar o backup; você pode encontrá-la na opção Geral do Uranium Backup. Caso você se esqueça de configurá-la, o Uranium usará uma senha gerada automaticamente e ainda poderá recuperar dados do mesmo cliente que executou a criptografia, usando o utilitário de restauração (mas você não poderá recuperar dados de outro cliente Uranium e estará exposto a perdas de dados em caso de falha da máquina de backup):

English

English

Français

Français

Deutsch

Deutsch

Italiano

Italiano

Español

Español