CryptoLocker è un ransomware, cioè un software malevolo

che cifra silenziosamente i dati per poi chiedere un riscatto in cambio della decriptazione.

Le prime tracce di CryptoLocker risalgono a settembre 2013 e da allora sono state rilasciate molte varianti e altri ransomware dal comportamento simile.

La cifratura è estremamente solida, 4096-bit, ed è praticamente impossibile recuperare i dati senza la chiave.

È possibile pagare i criminali ma non c’è alcuna garanzia che venga fornita una chiave funzionante.

Sconsigliamo, quindi, di alimentare questo mercato criminale.

Gli unici strumenti che abbiamo per difendere noi ed i nostri clienti sono le buone pratiche di backup e sicurezza:

- Il backup dei dati va eseguito con cadenza adeguata

- Le policy di data retention vanno redatte con cura: è necessario avere la possibilità di recuperare i dati fino a 2 settimane a ritroso, ma ancor meglio 1 mese

- L’integrità dei backup va controllata regolarmente, coerentemente con la cadenza dei backup e le policy di data, in quanto i dati compromessi in caso di infezione finiranno nelle cartelle di backup ad ogni esecuzione

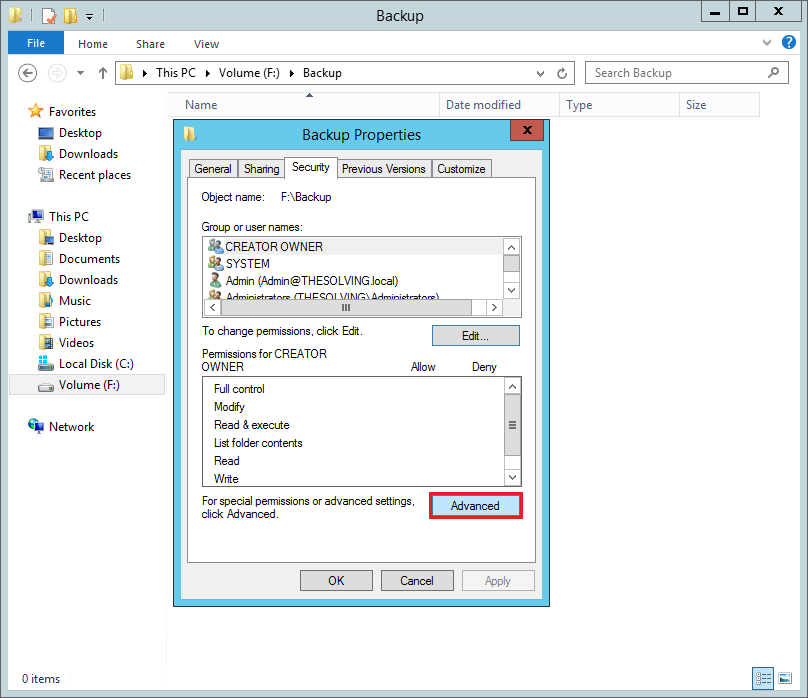

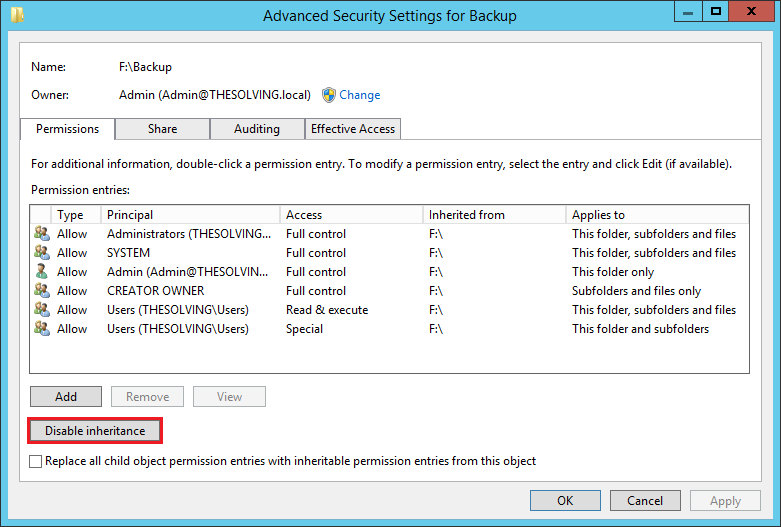

- Le cartelle di backup non devono essere accessibili agli utenti normali, così da impedire a CryptoLocker e altri ransomware di aggredire i dati

- CryptoLocker o altri ransomware non devono mai essere in grado di operare sotto l’utente amministratore di dominio o altri utenti dai pieni privilegi

- Gli utenti vanno educati! Seriamente, questa è la più forte difesa a disposizione: essere in grado di recuperare i dati cifrati da CryptoLocker o altri ransomware non vi difenderà dai costi di tale operazione. I tempi di restore – ed i relativi costi – possono essere ridotti ma non eliminati, è meglio prevenire l’infezione piuttosto che ripararne i danni

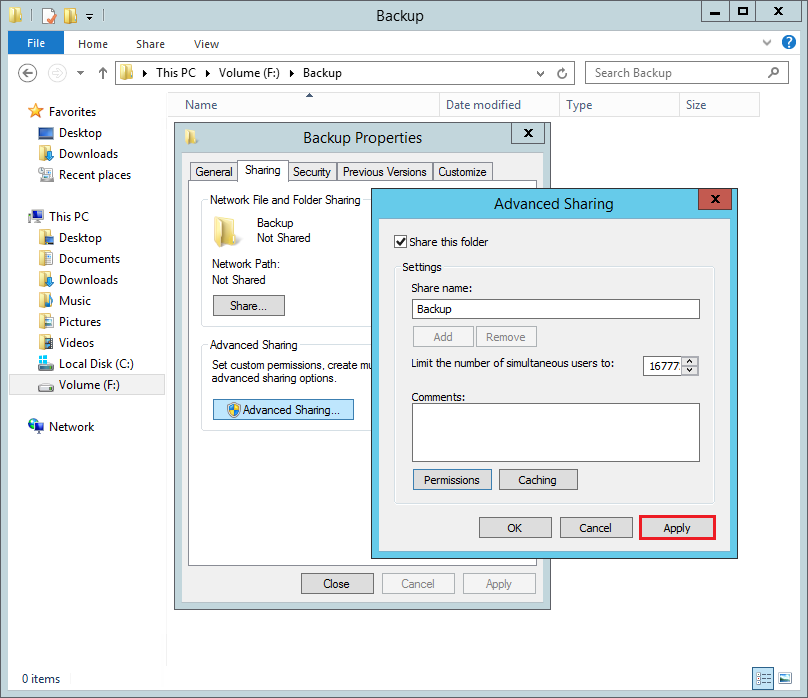

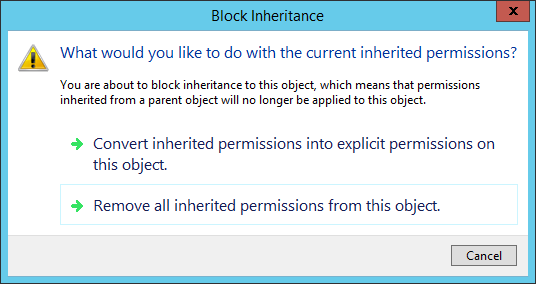

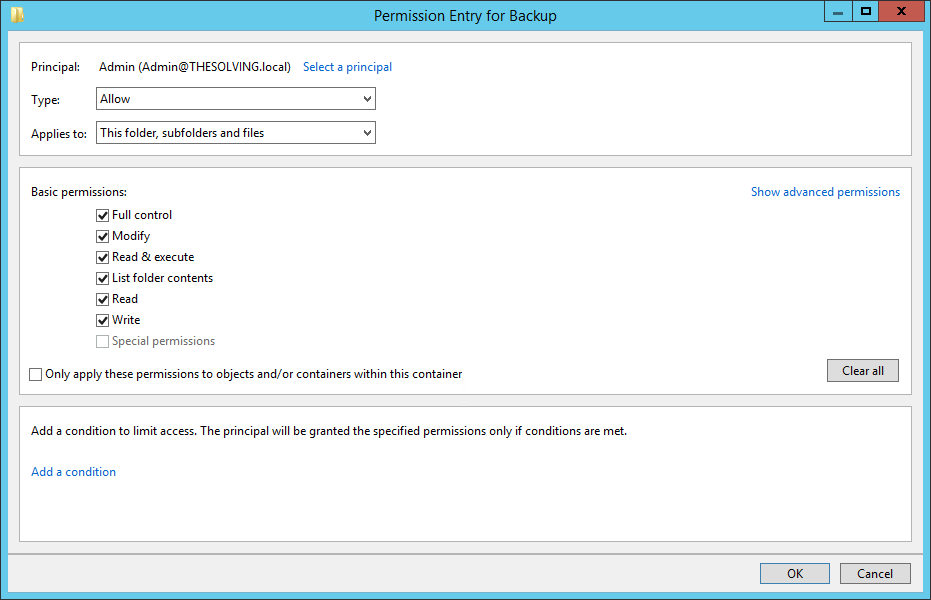

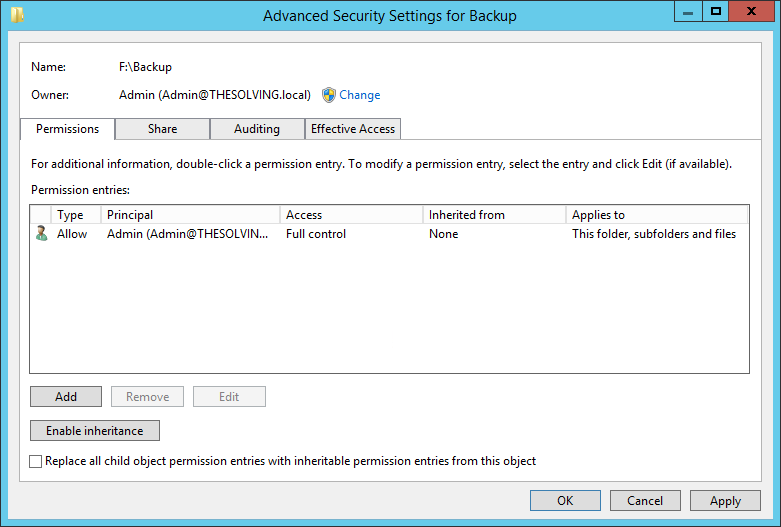

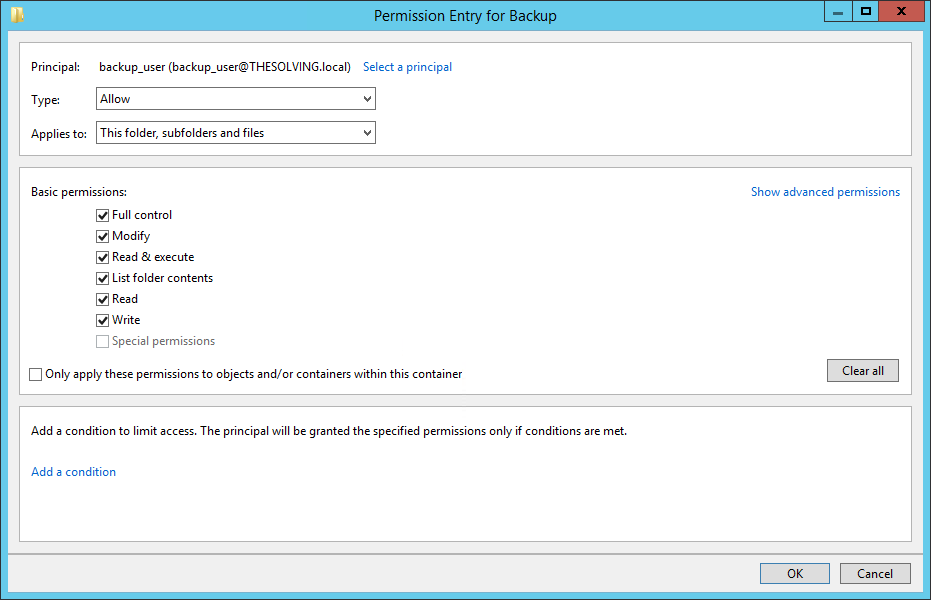

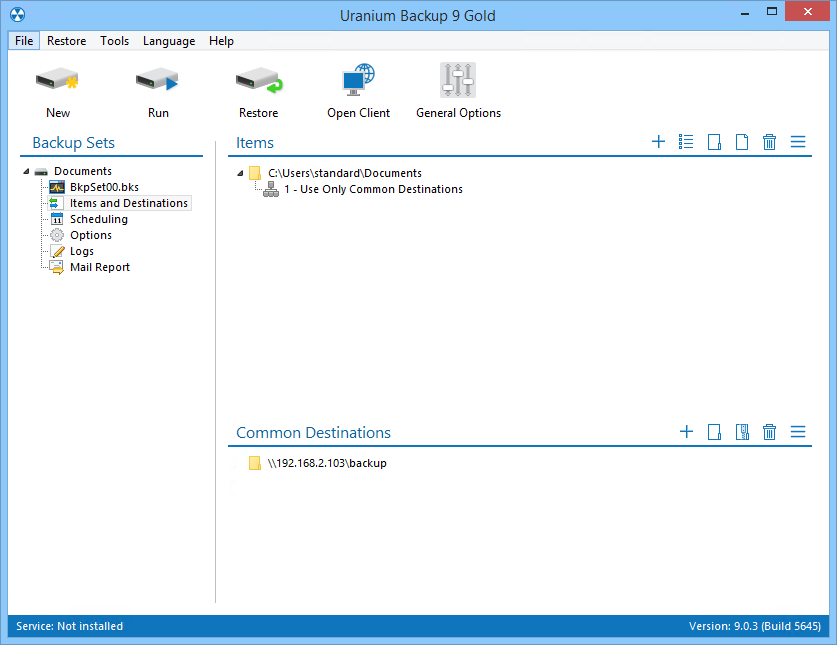

La maggior parte dei punti è piuttosto semplice e chiara. Probabilmente vi starete chiedendo come sia possibile creare una destinazione di backup che né un utente normale né CryptoLocker siano in grado di accedere.

Proponiamo due efficaci strategie per creare una cartella di backup sicura per Uranium Backup

Sta a voi decidere quale soluzione adottare in base al vostro scenario d’uso.

Nota: è necessaria una licenza Uranium Backup Base o superiore per entrambe le strategie proposte.

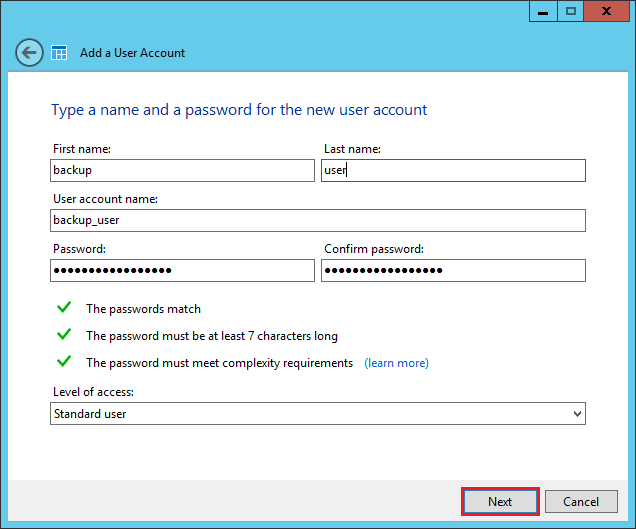

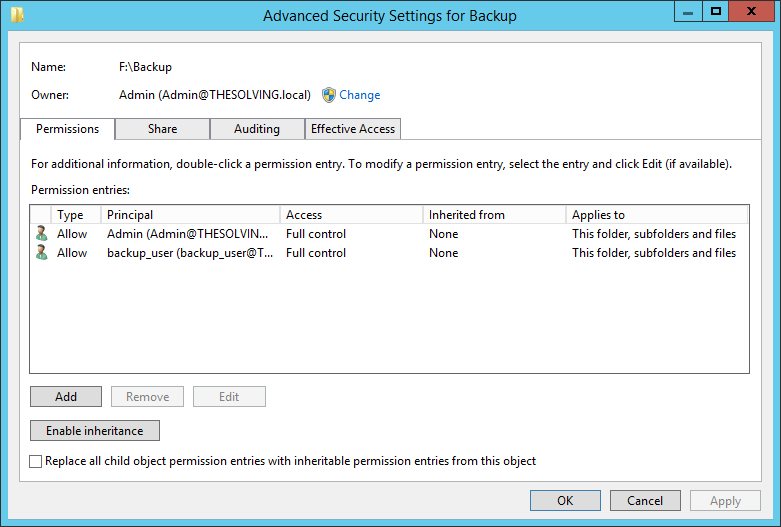

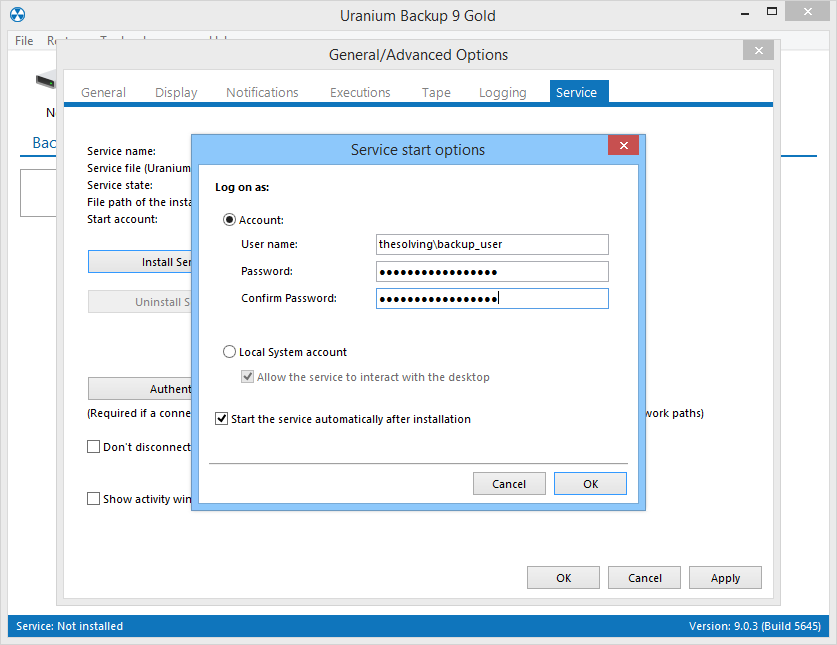

Andiamo a scoprire come è possibile creare una cartella sicura che solo l’amministratore di dominio e l’utente di backup saranno in grado di accedere.

L’utente di backup verrà utilizzato esclusivamente da Uranium Backup, è un utente di servizio non inteso per essere utilizzato sulle macchine client. Configureremo Uranium Backup per renderlo in grado di accedere alla cartella sicura senza condividere le credenziali di accesso con l’utente locale o il computer locale, blindando di fatto l’accesso.

Questa strategia di backup non consentirà ad una macchina infetta da CryptoLocker o altri ransomware di accedere ai backup, permettendovi di recuperare i dati in caso di disastro. Ricorda che l’integrità dei backup va sempre controllata, in accordo con la cadenza dei backup e le policy di data retention.

Nota anche che se CryptoLocker o altri ransomware infettano una macchina utilizzata dall’amministratore di dominio, saranno probabilmente in grado di accedere ai massimi privilegi e aggredire la cartella sicura.

Segui la guida

Clicca sull'immagine per visualizzare tutti gli step di questa guida

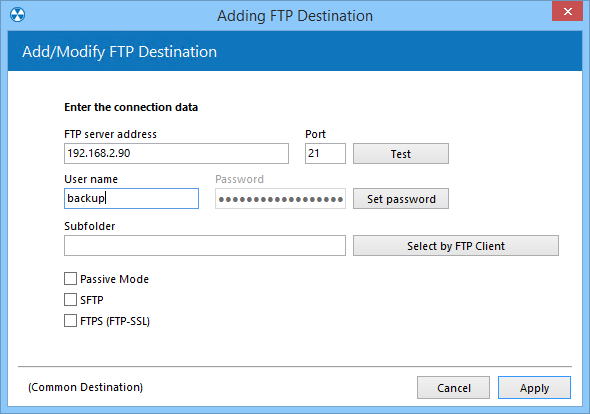

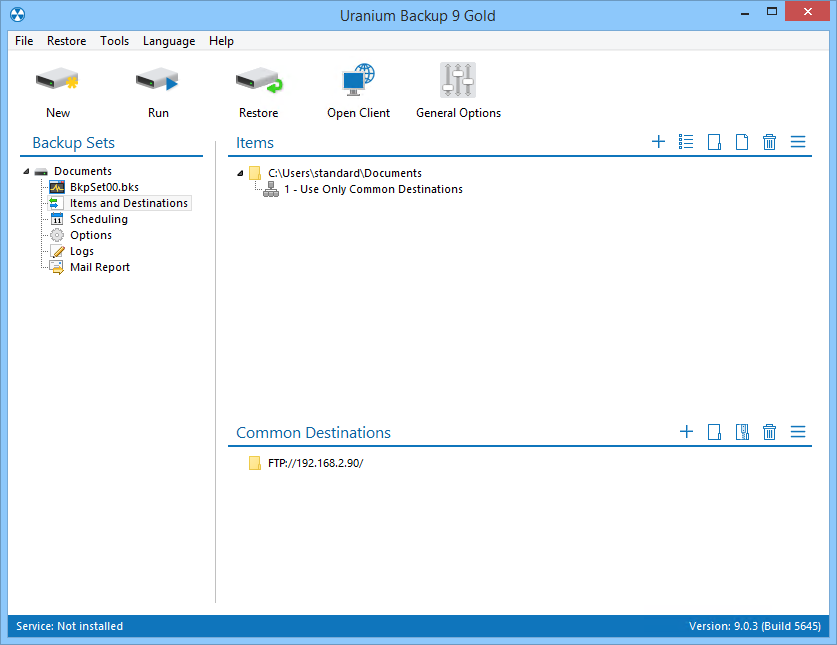

Un’altra via per proteggere i backup da CryptoLocker è salvare i dati in un NAS attraverso FTP. Un NAS è lo strumento perfetto per mantenere i tuoi backup e le soluzioni moderne sono praticamente tutte in grado di operare come server FTP. Se non volete acquistarne uno, potete sempre costruirlo utilizzando FreeNAS oppure installare un server FileZilla su una macchina Linux o Windows (in questo caso l’uso della macchina va assolutamente ristretto, se CryptoLocker la aggredisse andrebbe a danneggiare i backup).

Usando FTP, la cartella di backup non necessita di essere condivisa in rete e questo impedisce agli utenti normali e a CryptoLocker di accedervi.

Tale strategia è molto più semplice e meno prona all’errore umano della precedente, ma ha uno svantaggio: il protocollo FTP rallenta le operazioni di backup, specialmente quando il numero di file da copiare è molto elevato.

Non mostreremo come abilitare e configurare un server FTP su NAS, per una ragione molto semplice: ci sono troppi brand e modelli e le procedure differiscono leggermente fra ognuno di essi.

Vi mostreremo come è possibile configurare una destinazione FTP con Uranium Backup.

Segui la guida

Clicca sull'immagine per visualizzare tutti gli step di questa guida